Administrator

23. Januar 2026

23. Januar 2026

Kategorien

Security Automation & SOAR – Wie Unternehmen schneller auf Cyberangriffe […]

19. Dezember 2025

19. Dezember 2025

Kategorien

Kritische Sicherheitslücke bei WatchGuard-Firewalls innerhalb von 2 Stunden behoben Gestern […]

5. Dezember 2025

5. Dezember 2025

Kategorien

Zero Trust Architektur: Warum klassische Netzwerksicherheit heute nicht mehr ausreicht […]

31. Oktober 2025

31. Oktober 2025

Kategorien

Vertrauen Sie Ihrem Lieferanten? Supply-Chain-Hacking ist nicht nur an Halloween […]

24. Oktober 2025

24. Oktober 2025

Kategorien

KI in der Cybersecurity: Wie Sie künstliche Intelligenz zu Ihrem […]

26. September 2025

26. September 2025

Kategorien

Modern Workplace: Effizient, sicher und zukunftsfähig Der Modern Workplace verändert, […]

5. September 2025

5. September 2025

Kategorien

Confidential Computing – Der nächste große Schritt in der Datensicherheit […]

22. August 2025

22. August 2025

Kategorien

Azure Virtual Desktop – Flexibles Arbeiten, zentrale Verwaltung und maximale […]

8. August 2025

8. August 2025

Kategorien

Achtung vor gefälschten SharePoint-Links: Neue Phishing-Welle im Umlauf Derzeit kursieren […]

1. August 2025

1. August 2025

Kategorien

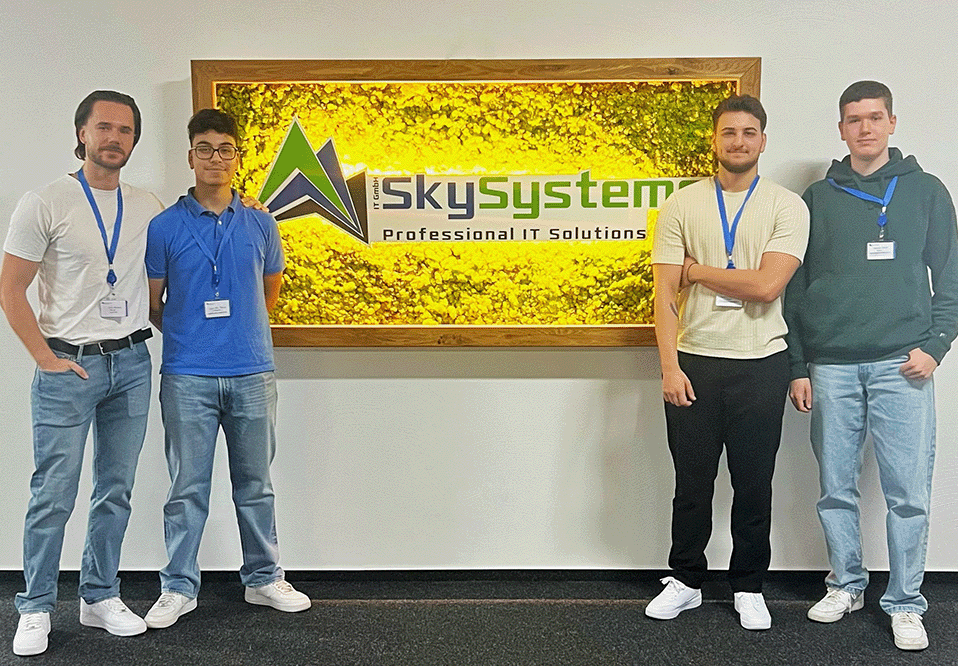

Unsere Azubis 2025 starten ins Berufsleben Ausbildung bei SkySystems: Vier […]